UTMセキュリティって何ができるの?

今回はUTMセキュリティについて解説したいと思います。

こんにちはブログ担当のすずシーサーです。![]()

☆この記事を読むとわかること☆

・UTMセキュリティとは何か

・UTMとウイルス対策ソフトの違いは?

・UTMとルーターの違いは?

・社外に持ち出すパソコンがある場合はどうするの?

・UTMは自分でも設置できるの?

・最後に・・・

【UTMセキュリティとは何か】

UTMセキュリティという言葉を一度は耳にした人もいるかもしれませんが、UTMとはUnified Threat Managementの頭文字で、日本語では統合脅威管理と言います。と言われても余計意味が分かりませんよね。

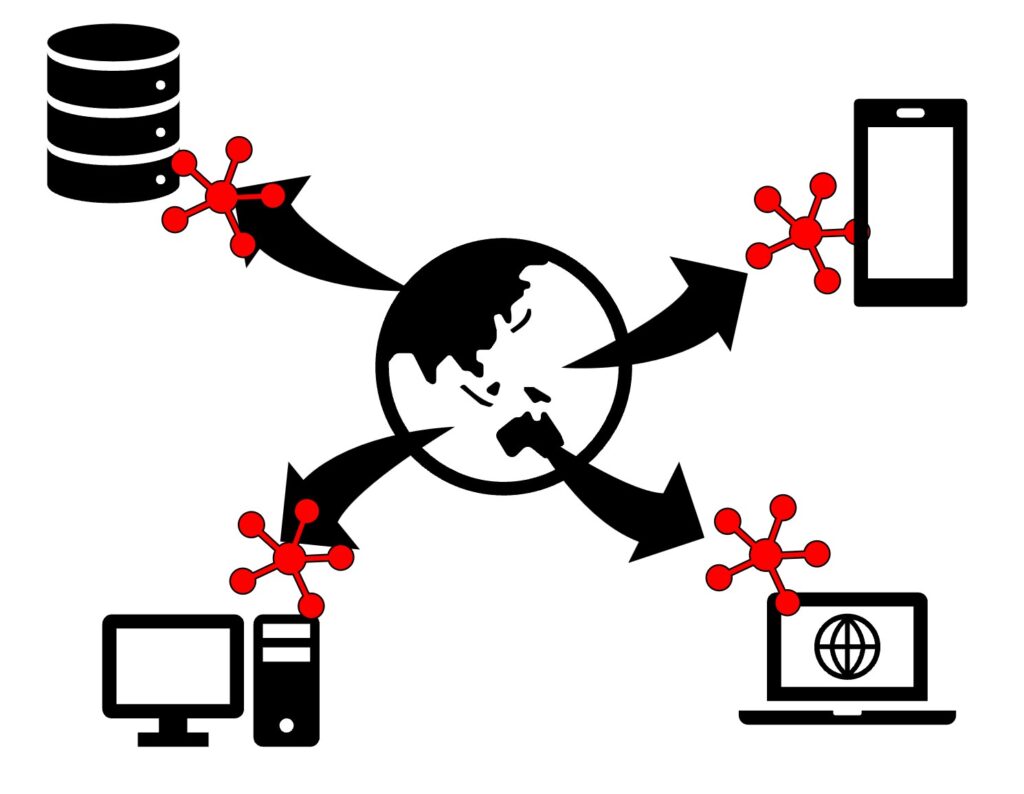

インターネット上では様々なウイルスや不正アクセスなど様々な犯罪が日常的に起きております。

これはカスペルスキー社のサイバー脅威マップというサイトですが、

今こうしている間に、日本だけでもたくさんのウイルス感染や不正アクセスが検知されているのです。

この画像はカスペルスキー社のUTMが検知したものをグラフとして表示しているだけですので、ほかのメーカーのUTMがブロック・検知しているものや、UTMを設置していないところへのアクセスなどを含めるととても膨大なものになるのが分かるかと思います。

UTMとはそんなインターネット上に蔓延している脅威から、パソコンやスマートフォンなどを守るセキュリティ機器であります。UTMがないと被害にあう確率が高くなってしまうということです。

「いや、でも今日まで実害がなかったから大丈夫じゃない?」と思う方もいるかと思います。

それはたまたま大丈夫であっただけ。もしくは気づかないうちにウイルスに感染していることもあります。

ウイルス対策と言われると真っ先に思いつくのはウイルス対策ソフト(セキュリティソフト)ですが、ウイルス対策ソフトとUTMの違いはあるのでしょうか?

【UTMとウイルス対策ソフトの違いは?】

ウイルス対策ソフトと言えば、よく聞くのはトレンドマイクロ社の「ウイルスバスター」、マカフィー社の「トータルプロテクション」、ESET社の「ESETセキュリティ」、ノートン社の「ノートン360」などがあげられます。

それぞれ大きく異なるポイントはなく、共通してウイルス対策に特化しているのがポイントです。

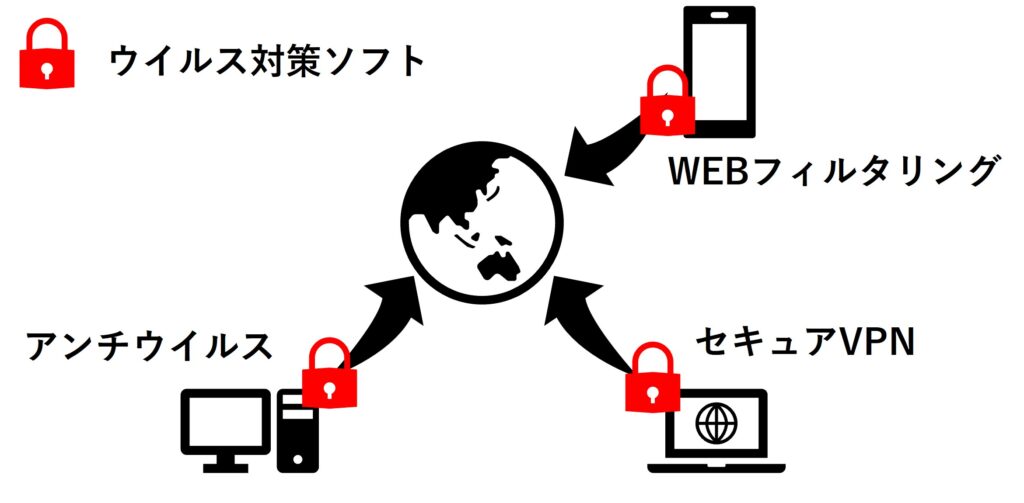

・アンチウイルス(リアルタイム検知)

・WEBフィルタリング(なりすましサイトなどの検知など)

・パソコンへのファイヤウォール(不正アクセス防止)

・セキュアVPN(フリーWi-Fiなどに接続する際にセキュリティを保つ)

以上があげられます。

これによりウイルス対策ソフトをインストールした端末においては、ウイルス感染を事前に防いだり、万一端末内に侵入してもウイルスを隔離し被害の拡大を防ぐことができます。

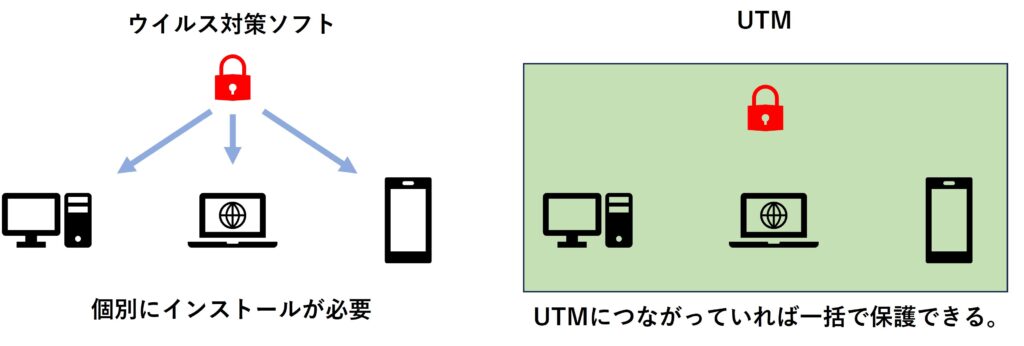

ウイルス対策ソフトの場合は、端末ごとにソフトをインストールすることでその端末のセキュリティを保つものになりますが、オフィスにおいては複合機、社内ファイルサーバー(NAS)などソフトをインストールできない機器があったりします。複合機にはFAXのデータやスキャンしたデータが保存されており、ファイルサーバにも同様に顧客情報などの重要資料が保存されているかと思います。これらの端末を保護するために、インターネットの出入口にセキュリティを設置してまとめて対策するのがUTMの役割です。

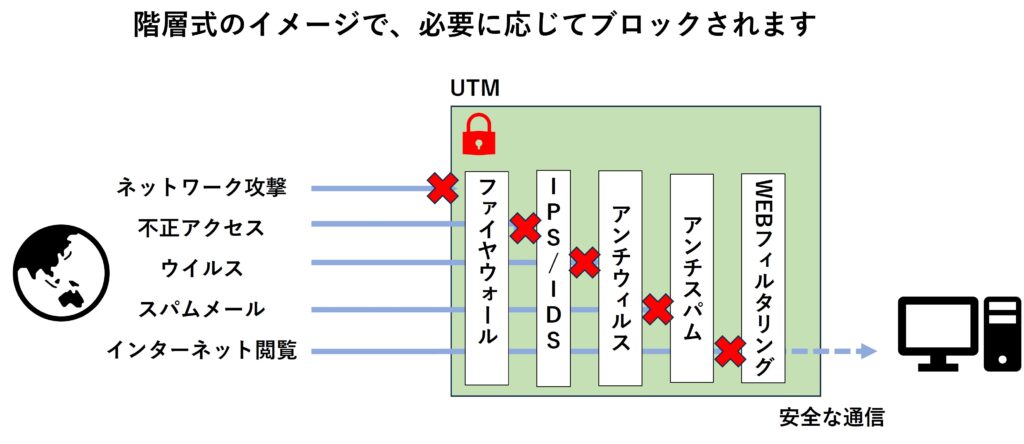

UTMのできることは次の通りです。

・ファイヤウォール(不正アクセス防止)

・IPS/IDS(不正アクセス防止)

・アンチウイルス(リアルタイム検知)

・アンチスパム(迷惑メール対策)

・WEBフィルタリング(なりすましサイトなどの検知など)

・アプリケーション制御

・ログ機能

一部はウイルス対策ソフトと同じ機能がありますが、赤字の項目がUTM独自の機能となります。ここでまず気になるポイントは不正アクセス防止が2項目あるという点です。それぞれを詳しく説明していきますと、ファイヤウォールは決められたポリシー(定義)に従ってアクセスを制御しています。例えば、外部から内部へのアクセスは禁止するとか、とあるサイトへのアクセスは禁止にするなどです。この辺りはウイルス対策ソフトよりも細かく設定できる場合が多いです。そしてIPS/IDSについてですが、IPSは不正侵入防止システムといい、不正アクセスを遮断、あるいは未然に防ぐための機能となります。IDSは不正侵入検知システムで不正アクセスされた際に検知し、管理者に通知する機能があります。

アンチスパムについては、なりすましのメールやウイルスが添付されたメールなどを事前に隔離する機能となります。アプリケーション制御については、特定のアプリケーション使用を禁止したり、そのアプリケーションの通信を制限したりできます。例えばファイル共有ソフトやSNSアプリなどです。それらのアプリから情報が漏えいする可能性があるため制限したりすることができます。ログ機能は通信のアクセス履歴やウイルスを検知、隔離した記録などが保存されます。

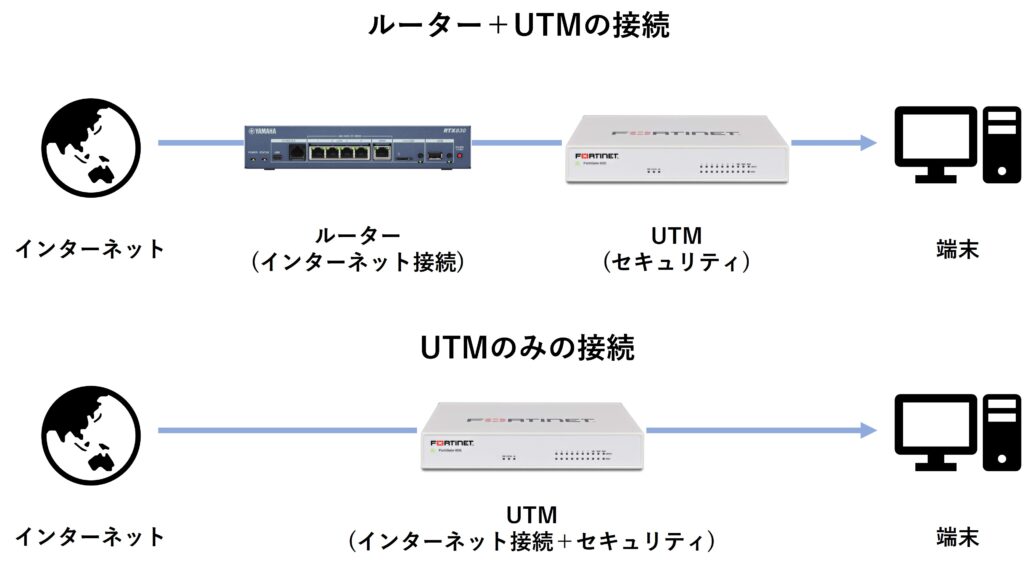

先ほど、UTMはインターネットの出入口に設置するとお話しましたが、通常はルーターの前後に設置することが多いです。これは機種によって異なります。また、ルーター機能がUTMに備わった機種の場合はルーターをUTMに置き換えることで内部ネットワークを外部から守ることが可能です。

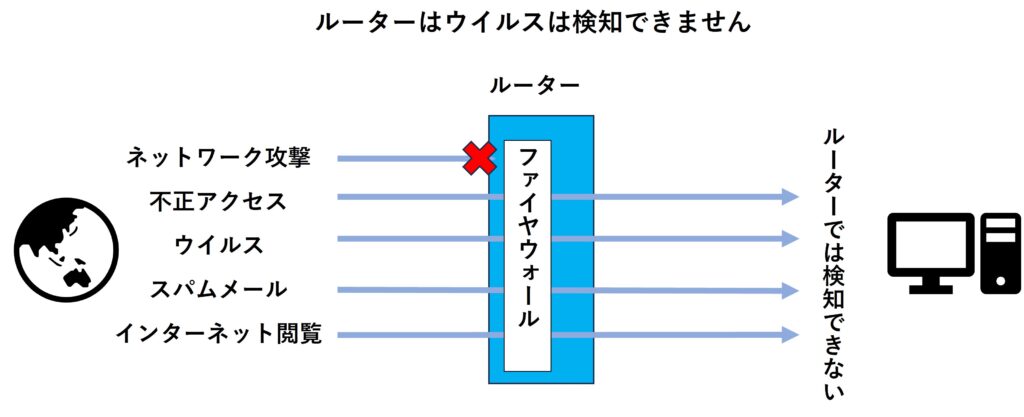

【UTMとルーターの違いは?】

一般的にルーターはインターネットにつなぐための機械であり、最低限のフィルタ機能を備えておりますが、UTMほど高度に設定することはできません。ルーターのフィルタ機能とは特定のパケット(通信)を拒否したり、特定のサーバーへのアクセスを許可したりといった内部や外部の通信の制御を行っております。また、外部からの不正アクセスを防ぐ機能(基本的に外部からのアクセスは拒否)もありますが、これはアプリケーションに成りすました通信やウイルスなどは防ぐことができないため注意が必要です。

そういったルーターでは対応できない範囲をUTMやウイルス対策ソフトを使ってセキュリティを担保しているのです。

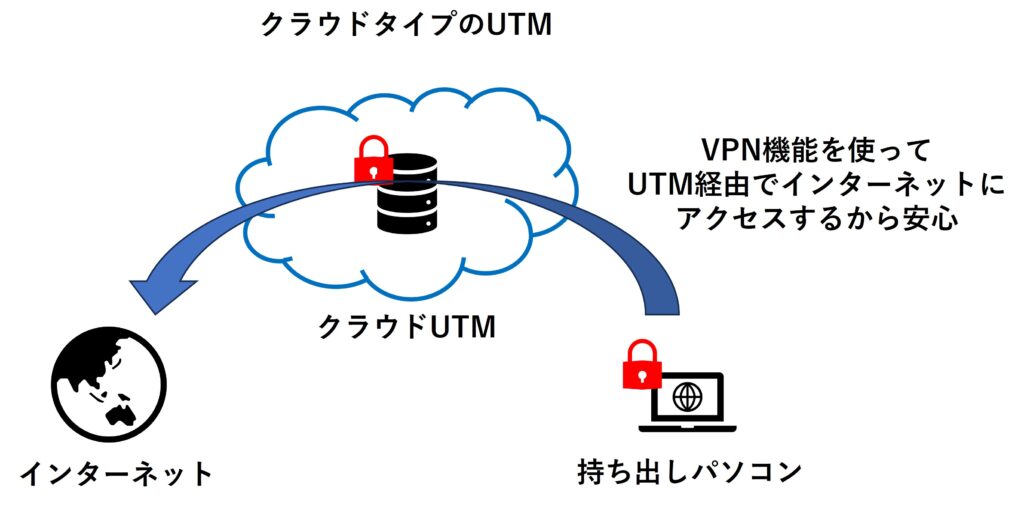

【社外に持ち出すパソコンがある場合はどうするの?】

実際にオフィスにUTMを設置したものの、外に持ち出す端末がある場合はどのようにしたらよいのでしょうか。

UTMによっては端末にインストールするVPNソフトがあり、UTMと同様に通信を保護しセキュリティを保つ機能がある機種もありますが、社外に持ち出す端末が多い場合はクラウドタイプのUTMを導入することをお勧めします。

クラウドタイプのUTMはUTM機能がインターネット上のサーバーに設置されているタイプで、利用する端末にソフトをインストールすることによって、端末の通信が一度クラウドのUTMを経由してインターネットにアクセスするセキュリティとなります。これにより場所を問わず利用できるため、フリーWi-Fiの環境下やリモートワークなどを行っても社内にいるときと同じようなセキュリティを担保することができます。

【UTMは自分でも設置できるの?】

セキュリティが心配になったので、早速UTMを取り付けてみたいと思う方もいるかもしれませんが少しお待ちください。UTMの取り付けにはネットワークやセキュリティの知識がある程度必要になります。もし自信がない状態で社内のネットワークに手を付けてしまった場合、インターネットにつながらなくなったり、あるいは電話が使えないなど業務に支障がでる可能性があります。

そうならないために専門の業者に依頼することをお勧めします。

弊社のようなネットワーク構築会社や、最近だと事務機販売会社などで取り扱っていることが多いです。

オフィスの規模感や持ち出しする端末の台数などで選定する機種も変わりますので、プロにお任せすることをお勧めしております。弊社ではオンプレミスタイプ(実機を設置するタイプ)のUTMやクラウドタイプそれぞれ取り扱いがございます。メーカーとしましては、トレンドマイクロ、SAXA、Fortinet(Fortigate)などです。これらはお客様のご利用状況に合わせて選定させて頂きます。沖縄県内のお客様、お気軽にお問い合わせください。

お問い合わせはこちら:お問い合わせ

【最後に・・・】

UTMの重要性をご理解いただけましたでしょうか。皆さんのお役に立てる記事となっていれば幸いです。

弊社ではお客様のお役に立てる情報を随時配信していますので、よろしければ読者登録をよろしくお願いします。

読者登録していただくと、最新の記事が投稿された際にメールでお知らせいたします。

読者登録はこちら:読者登録